Heute vor 20 Jahren wurde der Amiga das erste Mal in der Öffentlichkeit gezeigt.

Heute vor 20 Jahren wurde der Amiga das erste Mal in der Öffentlichkeit gezeigt.

Ich möchte an der Stelle meine ganz persönlichen Glückwünsche an den Amiga loswerden. Kein Computer hat mich so geprägt wie er.

Computerbegeistert war ich schon als 10-jähriger Knirps. Ich löcherte meine Grundschullehrerin damals schon mit Fragen über die Berechnung trigonometrischer Funktionen mit Taylor-Reihen, und kannte in der vierten Klasse schon die BASIC-Grundlagen, noch bevor ich meine erste Fremdsprache lernte.

Dann sah ich im Fernsehen (in einer Computersendung im Öffentlich Rechtlichen) zum ersten Mal einen Amiga 1000. Die Grafik- und Soundfähigkeiten waren für die damalige Zeit schier unglaublich, und anfangs suchte ich tatsächlich noch nach dem Haken an der Sache, zum Beispiel, dass man einen Amiga nur ein paar Stunden betreiben dürfe, da er sonst überhitzen würde.

Aber dem war natürlich nicht so, wie ich mich kurze Zeit später selbst überzeugen konnte. Ein Mitschüler bekam einen Amiga 500, und ich bewunderte staunend bunte Spiele und fetzige Demos mit richtiger Musik statt dem C64-Synthigedudel - und war grün vor Neid.

Ich begann meine Eltern zu bekneten, und 1988 bekam ich dann tatsächlich mit 16 meinen eigenen Amiga 500 geschenkt. Die damalige Pflichtlektüre, das legendäre Amiga Intern von Data Becker, verschlang ich in einer Woche, mit dem 68000-Assembler-Befehlssatz als Dessert. Noch bevor ich meinen Amiga hatte, wusste ich, wie die Wunderkiste funktioniert.

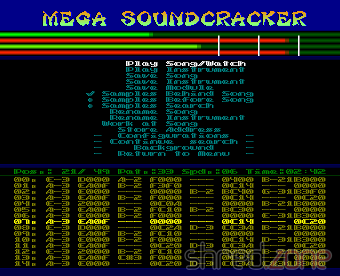

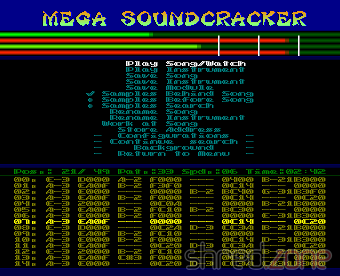

Als er dann endlich auf meinem Tisch stand, machte ich mich gleich an die Arbeit und lernte, die für die damalige "Szene" üblichen Demos, aber auch Programme zu schreiben. Damals noch am Betriebssystem vorbei. Eines meiner Programme von damals war der Mega SoundCracker, welcher in der Lage war, den Speicher nach Musik abzusuchen, die zum Beispiel ein Demo dort nach einem Reset hinterlassen hat.

Als er dann endlich auf meinem Tisch stand, machte ich mich gleich an die Arbeit und lernte, die für die damalige "Szene" üblichen Demos, aber auch Programme zu schreiben. Damals noch am Betriebssystem vorbei. Eines meiner Programme von damals war der Mega SoundCracker, welcher in der Lage war, den Speicher nach Musik abzusuchen, die zum Beispiel ein Demo dort nach einem Reset hinterlassen hat.

Dann kam Kickstart 2.0, und damit auch die späte Einsicht, dass das Betriebssystem vielleicht doch nicht so unnütz ist. Denn damals funktionierten viele Spiele und Demos nicht mehr, weil sie sich nicht an die Programmierrichtlinien von Commodore hielten. Die Händler schoben die Schuld jedoch dem Amiga in die Schuhe und vergraulten so manchen Kunden mit dieser Falschaussage.

Ich beschäftigte mich seit dem neuen Kickstart mit dem Amiga-Betriebssystem - und fand etwas vor, was selbst für heutige Maßstäbe noch modern ist. Ein präemptives Multitasking zum Beispiel, Speicher- und Resourcenmanagement, oder etliche fertige Programmbibliotheken, die nur benutzt werden wollten. Das damals schon marktbeherrschende Windows 3.1 sah alt dagegen aus, und selbst Windows 95 kam längst nicht an die Fähigkeiten heran. AmigaOS ist sehr vergleichbar mit Unix. Die Änlichkeiten sind so groß, dass textbasierte Unix-Programme sogar relativ problemlos auf dem Amiga kompiliert werden konnten.

Schließlich wurde mir der Amiga 500 zu klein, und 1994 holte ich mir von meinem sauer verdienten Zivi-Sold einen Amiga 4000. Meine Arbeit dort verlegte sich eher hinter die Kulissen. Ich habe zwar versucht, das eine oder andere Anwendungsprogramm zu schreiben, bei EuraTools und SoundBox sogar mit Erfolg, aber meistens arbeitete ich an Bibliotheken.

Besonders stolz bin ich auf die maestix.library. Für die MaestroPro-Soundkarte (mit optischen Ein- und Ausgängen, damals revolutionär) lieferte der Hersteller leider keine Treiber mit. Ich nervte die Entwickler auf den Amiga-Messen, wurde aber stets nur vertröstet oder vertrieben. Dann setzte ich mich hin und programmierte selbst einen Treiber. Er funktionierte resourcenschonend und stabil - und so gut, dass ich eines Tages sogar einen Anruf vom Hersteller bekam, ob ich nicht für sie programmieren möchte.

Der Konkurs von Commodore 1994 traf mich hart, war aber an sich trotzdem für mich abzusehen gewesen, denn Commodore begang damals einen Managementfehler nach dem anderen. So verschwanden fertige Konstruktionspläne für einen neuen Amiga-Chipsatz in der Schublade, und sie weigerten sich trotz rückläufiger Verkaufszahlen beharrlich, Werbung für den Amiga zu machen. Sie sahen im Amiga selbst nur einen C64-Nachfolger, der alleine durch Mundpropaganda beworben wurde. Commodore unterschätzte die Fähigkeiten des Rechners, und ihre Einstellung war nicht zuletzt dafür verantwortlich, dass dem Amiga immer der Makel eines "Spielcomputers" anlastete. Ausgerechnet Windows, für das heute die meisten Spiele erhältlich sind, galt damals als seriöse Alternative.

Trotz Konkurs hielt ich dem Amiga die Treue, verfolgte die kommenden spannenden Jahre mit ihren Höhen und Tiefen. Der Kauf von Escom, neue Amigas wurden entwickelt, dann ging auch Escom pleite. Gateway erbarmte sich als nächster, stellte Amiga dann auf eigene Beine.

Die Zeit, die darauf folgte, war jedoch tragödisch. Firmen wie Haage&Partner, Phase 5 und Amiga zerfleischten sich gegenseitig in Wettbewerb um die kommende Amiga-Generation, und haben vor lauter Kleinkrieg das gemeinsame Ziel vor Augen verloren. Eine Folge war, dass oft genug Amiga-Modelle angekündigt wurden und sich dann wieder in Luft auflösten.

Mein Amiga 4000 war zu der Zeit schon hochgerüstet, steckte in einem riesigen Tower und hatte etliche Erweiterungskarten in seinem Bauch. Aber dennoch geschah das, was kommen musste: der PC holte zusehends auf und überholte schließlich, was Grafik-, Sound- und Rechenleistung anging. Linux kam auf den Markt und etablierte sich zusehends als echte Alternative zu Windows.

Im Jahr 2000 entschloss ich mich dann, den Amiga aufzugeben. Der Entschluss fiel nicht leicht, aber eine alte Indianerweisheit sagt: wenn du auf einem toten Pferd sitzt, steig ab.

Mittlerweile bin ich mit Linux ganz zufrieden, da mich vieles an den Amiga erinnert. Der Amiga-Emulator UAE ist auf modernen Rechnern auch schon leistungsfähig genug geworden, um selbst anspruchsvolle Nostalgietrips zu emulieren.

Mein Amiga 4000 steht nun wieder in seinem Desktop-Gehäuse unter dem Schreibtisch. Den Ehrenplatz hat er sich verdient.

Herzlichen Glückwunsch, Amiga!

Ruhe in Frieden, Amiga!